на работе поставили шпиона на комп!

тебе сть что скрывать?

Поставь файервол, все закрой =)

Поставь монитор операций с жестким диском.. мб они на диск скриншоты рисуют =)

Поставь монитор операций с жестким диском.. мб они на диск скриншоты рисуют =)

Можешь посмотреть логи системы за последние 24 часа. Там же всё пишется. Где-то в Control Panel → Administrative Tools лежит смотрелка логов.

У тебя вообще администраторский аккаунт на компе или юзверьский?

У тебя вообще администраторский аккаунт на компе или юзверьский?

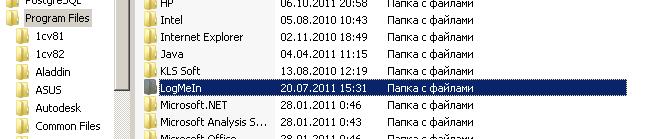

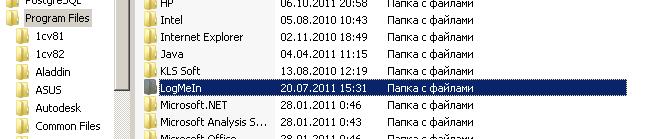

ВОт нашел такую строчку:

C:\Program Files\LogMeIn\x86\LogMeIn.exe

лог ми ин поставили? или это твоё?

C:\Program Files\LogMeIn\x86\LogMeIn.exe

лог ми ин поставили? или это твоё?

можно прогнать курит, например

Поставь файервол, все закройрабочий комп имеет ограничения на установку программ

лог ми ин поставили? или это твоё?это не моё, я не могу устанавливать программы.

и это всё что они установили? просто могут теперь смотреть все что я делаю во время моей работы типа?

не, это не LogMeIn, папка с ним была давно создана и не менялась...

кажется это просто лог винапдейта, в котором только работа это службы фиксируется

а как узнать что мне устанавливали на комп тогда?

Там выше уже говорили про системные логи, можно еще в списке процессов порыться.

вообще да, все это судя и по названию файла и по его содержимому больше похоже на логи виндовсапдейт.

Успокойся, если работали толковые безопасники, то ты никогда не узнаешь, что и куда поставили. Расслабься и просто РАБОТАЙ за компьютером.

а лучше прийти со своим ноутом и работать за ним

Дату изменения файлов можно поставить какой угодно.

В некоторых программах при копировании файлов можно поставить опцию "сохранять время создания файлов" и тогда датой создания каталога/файла будет оригинальная дата, то есть та, которая указана на внешнем носителе. Даже если само копирование происходит через несколько лет после этого.

Вполне возможно, что следят. А может быть просто искали какого-то негодяя внутри компании, а кого именно не знали, и исключительно для этого забрали все компы и дальше их сканировали на наличие следов.

Я бы в подобном случае сначала бы поинтересовался у руководства "что это было", далее стал бы себя вести аккуратней на работе (даже если мне нечего скрывать, то все-равно аккуратней — мало ли какой план на квартал поставили отделу безопасности). Ну и, конечно же, стал бы дома просматривать вакансии по своей специальности. Имхо, когда один отдел бесцеремонно влезает в работу других отделов и все это без каких-либо объяснений, то пора задуматься, все ли в порядке в самой компании.

В некоторых программах при копировании файлов можно поставить опцию "сохранять время создания файлов" и тогда датой создания каталога/файла будет оригинальная дата, то есть та, которая указана на внешнем носителе. Даже если само копирование происходит через несколько лет после этого.

Вполне возможно, что следят. А может быть просто искали какого-то негодяя внутри компании, а кого именно не знали, и исключительно для этого забрали все компы и дальше их сканировали на наличие следов.

Я бы в подобном случае сначала бы поинтересовался у руководства "что это было", далее стал бы себя вести аккуратней на работе (даже если мне нечего скрывать, то все-равно аккуратней — мало ли какой план на квартал поставили отделу безопасности). Ну и, конечно же, стал бы дома просматривать вакансии по своей специальности. Имхо, когда один отдел бесцеремонно влезает в работу других отделов и все это без каких-либо объяснений, то пора задуматься, все ли в порядке в самой компании.

Если бы у них были толковые безопасники, то работа была бы организована так, что компы и не надо было забирать - всё можно было сделать удалённо.

Ну или задачи такой не ставится, а дело действительно в

Ну или задачи такой не ставится, а дело действительно в

А может быть просто искали какого-то негодяя внутри компании

Ещё можно начатьюзать криптоконтейнер для своего барахла с аппаратным ключом. Чисто поржать. Ну и искатьдругую работу.

А как это спасёт от логера?

Да и при открытии файла из криптоконтейнера документ в нём всё равно будет защищён?

Да и при открытии файла из криптоконтейнера документ в нём всё равно будет защищён?

Достаточно много компаний, где невозможно подключить "личное" оборудование к корпоративной сети.

Я в первую очередь говорил за то, что единственный вариант что-то сделать это не искать "программу-шпиЁна", а внимательно вспомнить, какие бумаги подписывались при устройстве на работу. Если там ничего не было про то, что "Работадатель оставляет за собой право контроля.." (что, строго говоря, противозаконно, на самом деле то можно потребовать объяснений о произошедшем с компьютером. Всё. С точки зрения работодателя - ПК - _ЕГО_ собственность, что хочет, то и делает.

2:

Некоторые решения по информационной безопасности предполагают установку внутрь ПК дополнительных модулей. Тут уж без изъятия трудно.

Я в первую очередь говорил за то, что единственный вариант что-то сделать это не искать "программу-шпиЁна", а внимательно вспомнить, какие бумаги подписывались при устройстве на работу. Если там ничего не было про то, что "Работадатель оставляет за собой право контроля.." (что, строго говоря, противозаконно, на самом деле то можно потребовать объяснений о произошедшем с компьютером. Всё. С точки зрения работодателя - ПК - _ЕГО_ собственность, что хочет, то и делает.

2:

Некоторые решения по информационной безопасности предполагают установку внутрь ПК дополнительных модулей. Тут уж без изъятия трудно.

Вариант с доустановкой оборудования возможен конечно.

Тогда надо просто посмотреть, а что же там поставили (если системник не запечатан конечно)

Тогда надо просто посмотреть, а что же там поставили (если системник не запечатан конечно)

IMHO, нахуй такую работу - пора искать другую.

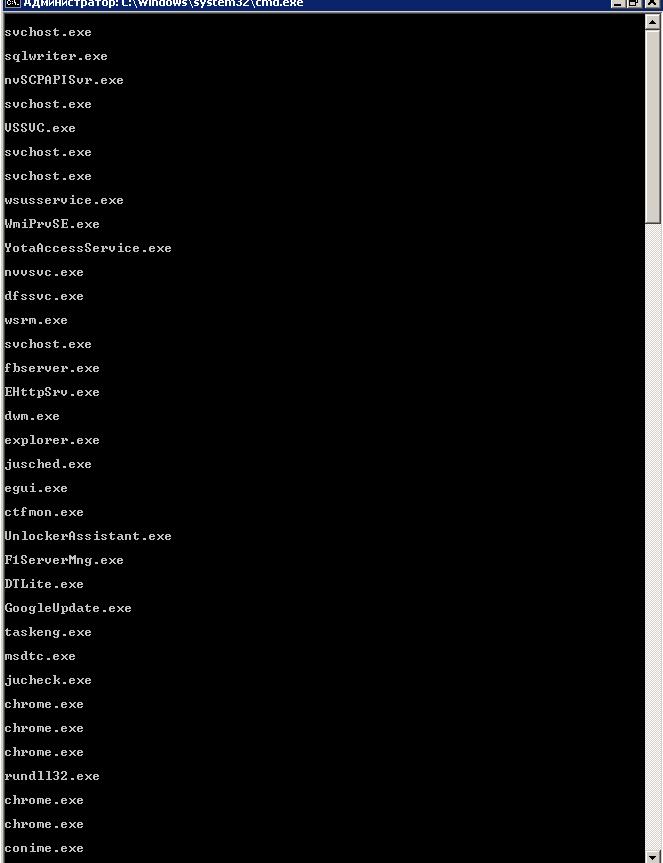

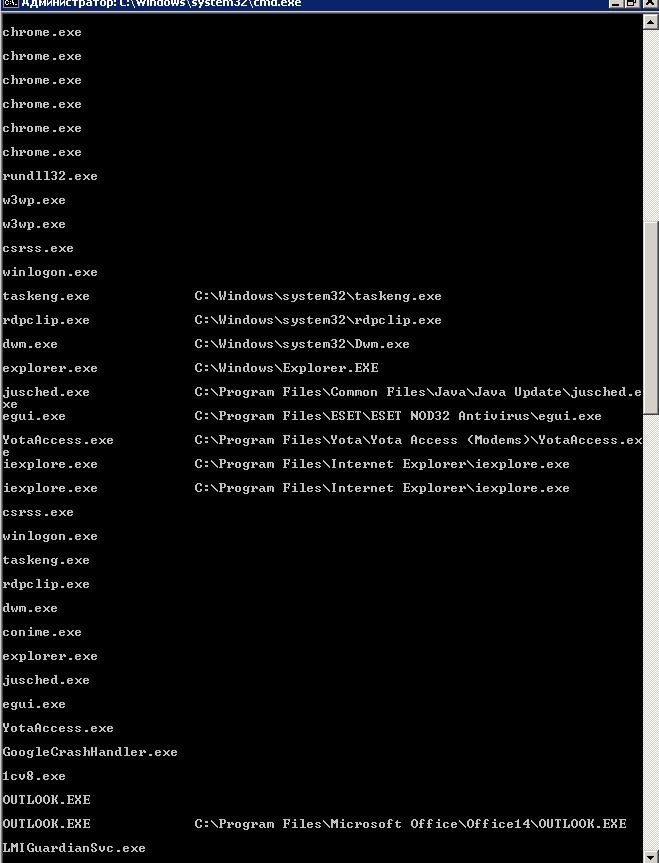

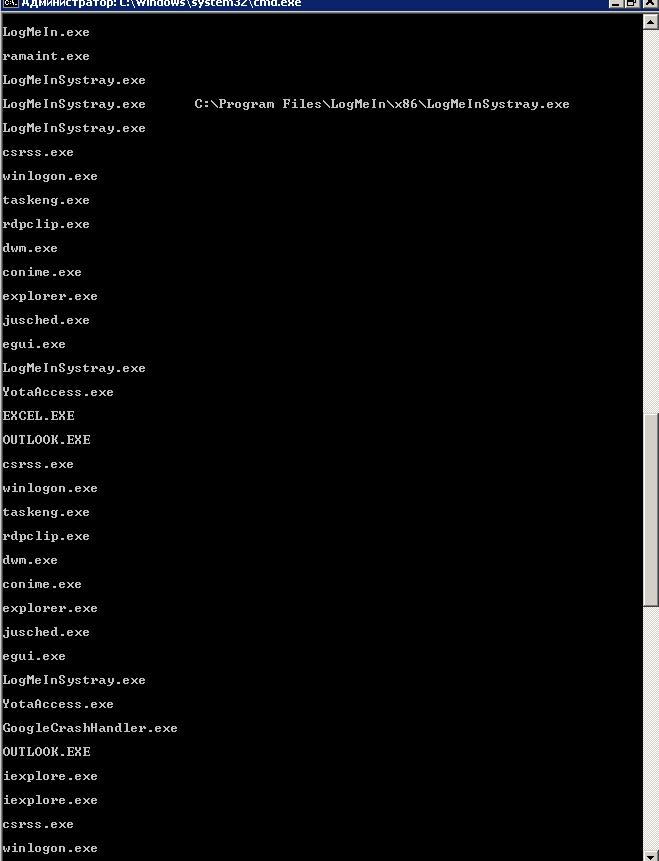

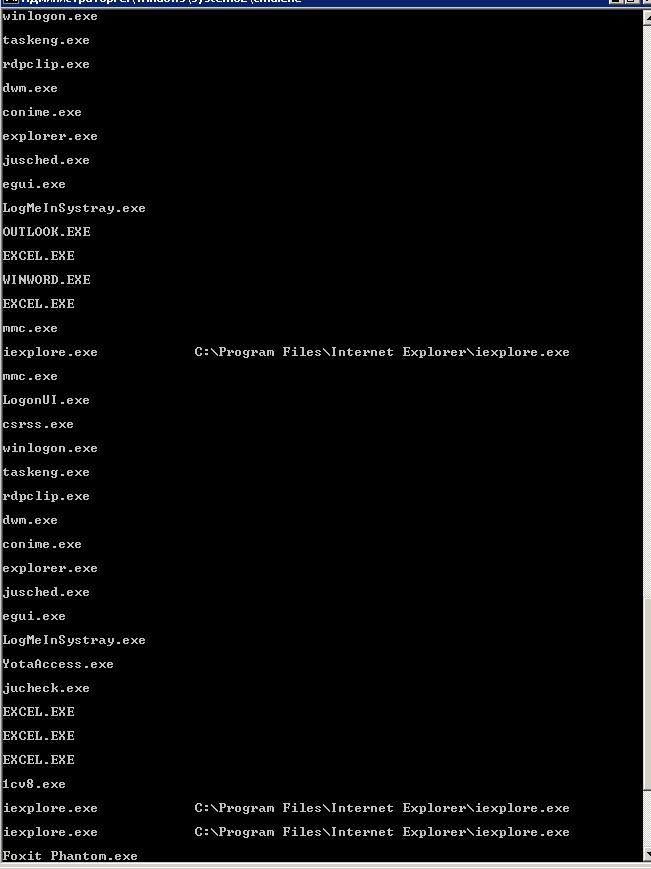

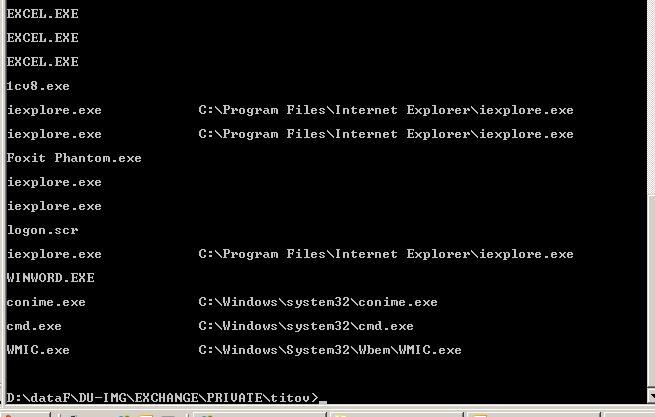

Запости результаты выполнения команды wmic process get description,executablepath (выдает список процессов).

Также, если у вас корпоративный антивирус, посмотри какие исключения в нем выставлены.

Также, если у вас корпоративный антивирус, посмотри какие исключения в нем выставлены.

Хз, там в этих логах только апдейты какие-то через WSUS делаются.

P.S. Ты на Хлебозаводском работаешь? Регулярно там твою тачку вижу.

P.S. Ты на Хлебозаводском работаешь? Регулярно там твою тачку вижу.

P.S. Ты на Хлебозаводском работаешь? Регулярно там твою тачку вижу.работал, на прошлой неделе переехали на Б.Саввинский переулок.

курит на многие программы не реагирует никак (в частности, на Websense)

а должен реагировать и как интересно?

Запости результаты выполнения команды wmic process get description,executablepath (выдает список процессов).сделал:

ну, ты, наверное, когда его советовал, предполагал, что куреит найдет программы-шпионы, а вот вебсенс, который по праву можно отнести к таким прогам, куреит никак не определяет как вредоносные проги

МОжет он имел ввиду Cureit от касперского с повышенным уровнем эвристики?

труп не мог иметь в виду касперского, только дрвеб

Оставить комментарий

Lord88

Сегодня ночью к нам в компьютеры отдел безопасности устанавливал что-то без нашего ведома, вывезя куда-то компы и вернув только днем, не объясняя зачем забирали. Есть очень сильное подозрение что были установлены какие-то шпионские программы. Я нашел в папке винды документ WindowsUpdate.txt в котором написано что за компом работали ночью. Кто-нибудь может помочь расшифровать что там написано (оставил там тока записи процессов этой ночи)? Интересует что установили на компы и чем это грозит?вот ссылка на этот txt-файл: http://narod.ru/disk/27606014001/WindowsUpdate.log.html